После 8 месяцев разработки представлен значительный выпуск специализированного браузера Tor Browser 11.5, в котором продолжено развитие функциональности на базе ESR-ветки Firefox 91. Браузер сосредоточен на обеспечении анонимности, безопасности и приватности, весь трафик перенаправляется только через сеть Tor. Обратиться напрямую через штатное сетевое соединение текущей системы невозможно, что не позволяет отследить реальный IP пользователя (в случае взлома браузера, атакующие могут получить доступ к системным параметрам сети, поэтому для полного блокирования возможных утечек следует использовать такие продукты, как Whonix). Сборки Tor Browser подготовлены для Linux, Windows и macOS.

Для обеспечения дополнительной защиты в состав Tor Browser входит дополнение HTTPS Everywhere, позволяющее использовать шифрование трафика на всех сайтах, где это возможно. Для снижения угрозы от проведения атак с использованием JavaScript и блокирования по умолчанию плагинов в комплекте поставляется дополнение NoScript. Для борьбы с блокировкой и инспектированием трафика применяются fteproxy и obfs4proxy.

Для организации шифрованного канала связи в окружениях, блокирующих любой трафик кроме HTTP, предлагаются альтернативные транспорты, которые, например, позволяют обойти попытки блокировать Tor в Китае. Для защиты от отслеживания перемещения пользователя и от выделения специфичных для конкретного посетителя особенностей отключены или ограничены API WebGL, WebGL2, WebAudio, Social, SpeechSynthesis, Touch, AudioContext, HTMLMediaElement, Mediastream, Canvas, SharedWorker, WebAudio, Permissions, MediaDevices.enumerateDevices и screen.orientation, а также отключены средства отправки телеметрии, Pocket, Reader View, HTTP Alternative-Services, MozTCPSocket, “link rel=preconnect”, модифицирован libmdns.

В новой версии:

- Добавлен интерфейс Connection Assist для автоматизации настройки обхода блокировки доступа к сети Tor. Ранее в случае цензурирования трафика пользователь должен был вручную получить и активировать мостовые узлы в настройках. В новой версии обход блокировки настраивается автоматически, без ручного изменения настроек – в случае проблем с подключением учитываются особенности блокировки в разных странах и выбирается оптимальный способ их обхода. В зависимости от местоположения пользователя загружается подготовленный для его страны набор настроек, выбирается работающий альтернативный транспорт и организуется подключение через мостовые узлы.

Для загрузки списка мостовых узлов применяется инструментарий moat, использующий технику “domain fronting“, суть которой в обращении по HTTPS с указанием в SNI фиктивного хоста и фактической передачей имени запрашиваемого хоста в HTTP-заголовке Host внутри TLS-сеанса (например, можно использовать сети доставки контента для обхода блокировок).

- Изменено оформление раздела конфигуратора с настройками параметров сети Tor. Изменения нацелены на упрощение ручной настройки обхода блокировок в конфигураторе, которая может потребоваться в случае проблем с автоматическим подключением. Раздел с настройками Tor переименован в “Connection settings”. В верхней части вкладки с настройками обеспечено отображение текущего состояния соединения и предоставлена кнопка для проверки работоспособности прямого подключения (не через Tor), позволяющая диагностировать источник проблем с соединением.

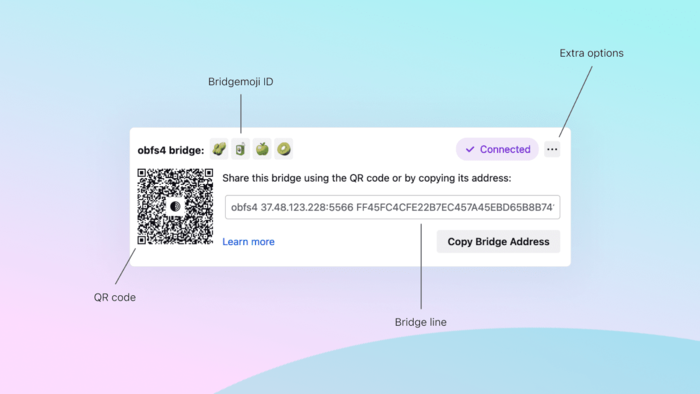

Изменено оформление информационных карт с данными мостовых узлов, при помощи которых можно сохранять работающие мосты и обмениваться ими с другими пользователями. В дополнение к кнопкам для копирования и отправки карты мостового узла добавлен QR-код, который можно отсканировать в версии Tor Browser для Android.

При наличии нескольких сохранённых карт они группируются в компактный список, элементы которого раскрываются при клике. Используемый мост помечается значком “✔ Connected”. Для наглядного разделения параметров мостов задействованы картинки “emoji”. Убран длинный список полей и опций мостовых узлов, доступные методы добавления нового моста вынесены в отдельный блок.

- В основной состав включена документация с сайта tb-manual.torproject.org, на которую имеются ссылки из конфигуратора. Таким образом, в случае проблем с подключением документация теперь доступна в offline-режиме. Документацию также можно посмотреть через меню “Application Menu > Help > Tor Browser Manual” и служебную страницу “about:manual”.

- По умолчанию включён режим HTTPS-Only при котором все запросы, выполняемые без шифрования, автоматически перенаправляются на защищённые варианты страниц (“https://” заменяется на “https://”). Дополнение HTTPS-Everywhere, ранее применявшееся для перенаправления на HTTPS, удалено из версии Tor Browser для настольных систем, но оставлено в версии для Android.

- Улучшена поддержка шрифтов. Для защиты от идентификации системы путём перебора доступных шрифтов в Tor Browser поставляется фиксированный набор шрифтов, а доступ к системным шрифтам блокируется. Подобное ограничение приводило к нарушению отображения информации на некоторых сайтах, использующих системные шрифты, не входящие во встроенный в Tor Browser набор шрифтов. Для решения проблемы в новом выпуске встроенный набор шрифтов был расширен, в частности, в состав добавлены шрифты из семейства Noto.