Компания Google объявила о включении языка программирования Rust в число языков, допустимых для разработки платформы Android. Компилятор языка Rust был включён в дерево исходных текстов Android ещё в 2019 году, но поддержка данного языка оставалась экспериментальной. Одними из первых компонентов на Rust, которые планируется поставлять в Android, являются новые реализации механизма межпроцессного взаимодействия Binder и Bluetooth-стека.

Внедрение Rust произведено в рамках проекта по усилению защищённости, продвижению приёмов безопасного программирования и повышению эффективности выявления проблем при работе с памятью в Android. Отмечается, что около 70% из всех опасных уязвимостей, выявленных в Android, вызваны ошибками при работе с памятью. Применение языка Rust, который сфокусирован на безопасной работе с памятью и обеспечивает автоматическое управление памятью, позволит снизить риск появления уязвимостей, вызванных ошибками при работе с памятью, такими как обращение к области памяти после её освобождения и выход за границы буфера.

Безопасная работа с памятью обеспечивается в Rust во время компиляции через проверку ссылок, отслеживание владения объектами и учёт времени жизни объектов (области видимости), а также через оценку корректности доступа к памяти во время выполнения кода. Rust также предоставляет средства для защиты от целочисленных переполнений, требует обязательной инициализации значений переменных перед использованием, лучше обрабатывает ошибки в стандартной библиотеке, применяет концепцию неизменяемости (immutable) ссылок и переменных по умолчанию, предлагает сильную статическую типизацию для минимизации логических ошибок.

В Android безопасная работа с памятью обеспечивается в уже поддерживаемых языках Kotlin и Java, но они не подходят для разработки системных компонентов из-за больших накладных расходов. Rust даёт возможность добиться производительности близкой к языкам C и С++, что позволяет использовать его для разработки низкоуровневых частей платформы и компонентов для взаимодействия с оборудованием.

Для обеспечения безопасности кода на C и C++ в Android применяется sandbox-изоляция, статический анализ и fuzzing-тестирование. Возможности sandbox-изоляции ограничены и достигли предела своих возможностей (дальнейшее дробление на процессы нецелесообразно с точки зрения потребления ресурсов). Из ограничений применения sandbox упоминаются большие накладные расходы и рост потребления памяти, вызванные необходимостью порождения новых процессов, а также возникновение дополнительных задержек, связанных с использованием IPC.

При этом sandbox не устраняет уязвимости в коде, а лишь снижает риски и усложняет проведение атаки, так как для эксплуатации требуется выявление не одной, а нескольких уязвимостей. Методы на основе тестирования кода ограничены тем, что для выявления ошибок необходимо создание условий для проявления проблемы. Охватить все возможные варианты не представляется возможным, поэтому многие ошибки остаются незамеченными.

Для системных процессов в Android компания Google придерживается “правила двух“, в соответствии с которым любой добавляемый код должен подпадать не больше, чем под два условия из трёх: работа с непроверенными входными данными, использование небезопасного языка программирования (C/C++) и выполнение без жёсткой sandbox-изоляции (наличие повышенных привилегий). Из этого правила следует, что код для обработки внешних данных должен либо быть урезан до минимальных привилегий (изолирован), либо быть написан на безопасном языке программирования.

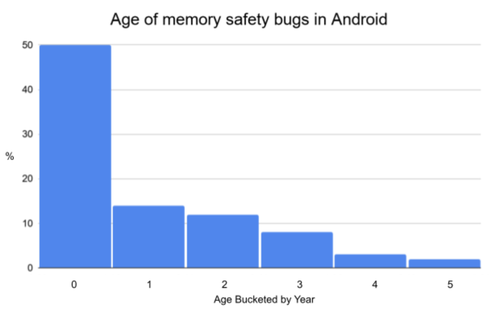

Google не ставит перед собой цель переписать на Rust уже имеющийся код C/C++, а планирует использовать данный язык для разработки нового кода. Использовать Rust для нового кода имеет смысл, так как по статистике большинство ошибок всплывает в новом или недавно изменённом коде. В частности, около 50% выявляемых ошибок работы с памятью в Android выявляются в коде, написанном менее года назад.